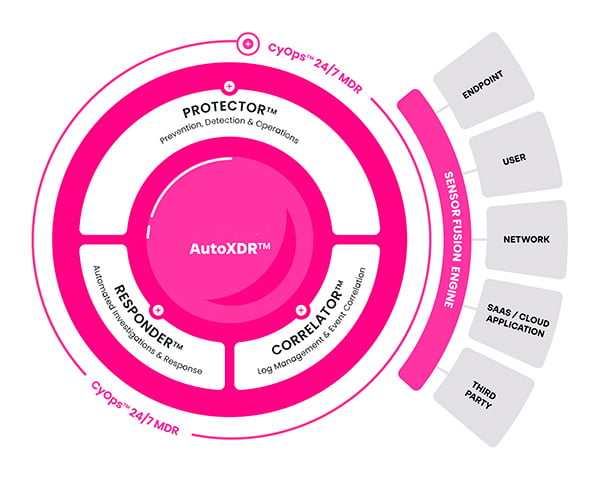

Soluciones de Ciberseguridad para la nueva Era.

Una Solución fuera de lo común.

Obtenga una protección inigualable contra amenazas avanzadas para endpoints, incluido NGAV y control de dispositivos.

Capa de seguridad EDR (Endpoint Detection & Response) sólida que monitorea continuamente los Dispositivos en busca de amenazas conocidas y desconocidas y automatiza completamente los flujos de trabajo de respuesta en todo el ambiente.